Le détective en crypto ZachXBT a découvert un serveur de paiement interne nord-coréen lié à plus de 390 comptes, des logs de discussion et des historiques de transactions.

La Saga de l'Infiltration Crypto de la RPDC, Partie III (Exclusivité de Cette Semaine)

La saga des agents secrets crypto nord-coréens continue. Le réseau caché de hackers crypto alignés sur la Corée du Nord a été lentement exposé sur le réseau social X ces derniers jours, suite à l'attribution de l'attaque du 1er avril de 285 millions de dollars sur Drift Protocol à UNC4736, un groupe de piratage parrainé par l'État et aligné sur la Corée du Nord.

Dimanche, la chercheuse en sécurité Taylor Monahan a affirmé que des travailleurs informatiques nord-coréens ont travaillé discrètement au sein de plus de 40 projets DeFi sur environ sept ans. Également dimanche et lundi, plusieurs acteurs de l'industrie crypto ont partagé des vidéos et des histoires de travailleurs informatiques nord-coréens échouant au "Test Kim Jong-Un".

Maintenant, ce fut au tour de ZachXBT de publier ses découvertes, ce qu'il a fait hier dans un fil de discussion sur le réseau social X. Les données exfiltrées, qui n'avaient pas été rendues publiques auparavant, lui ont été partagées par une source anonyme.

L'extraction des données a été possible parce que l'un de ces travailleurs informatiques de la République populaire démocratique de Corée (RPDC) a eu son appareil infecté par un infostealer (logiciel malveillant conçu spécifiquement pour voler des informations sensibles). Le malware a exposé des logs de discussion IPMsg, des identités fabriquées et une activité détaillée du navigateur.

2/ Un travailleur informatique de la RPDC a eu son appareil compromis via un infostealer. Les données extraites incluaient des logs de discussion IPMsg, de fausses identités et un historique de navigation.

En fouillant dans les logs IPMsg, ce site a été discuté :

luckyguys[.]siteUne plateforme interne de paiement et de virement,... pic.twitter.com/0rA1CxSmZx

— ZachXBT (@zachxbt) 8 avril 2026

Le fil de discussion détaille comment les agents informatiques de la RPDC, se faisant souvent passer pour des freelancers à l'étranger, seraient payés en crypto et reversés dans des canaux liés au régime.

Une Analyse des Découvertes

Le site web qui est ressorti de l'extraction de données s'appelait luckyguys.site. Selon le détective en crypto, il semblait fonctionner comme un hub interne de virement : une plateforme de messagerie de type Discord où les opératifs informatiques de la RPDC rapportaient et reconciliaient leurs paiements crypto avec leurs supérieurs.

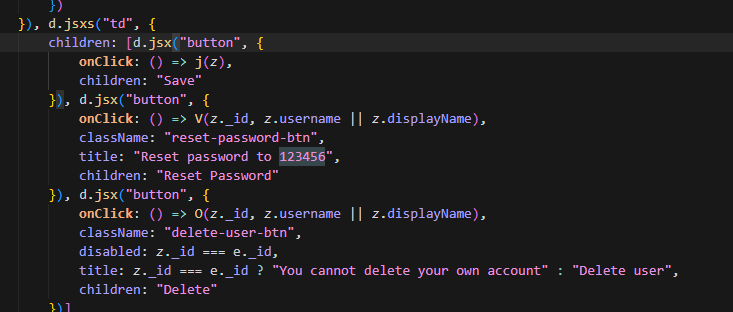

Croyez-le ou non, le mot de passe de connexion par défaut du site était "123456". Au moment de l'extraction des données, dix comptes l'utilisaient encore sans changement.

Le mot de passe 123456. Source. ZachXBT sur X.

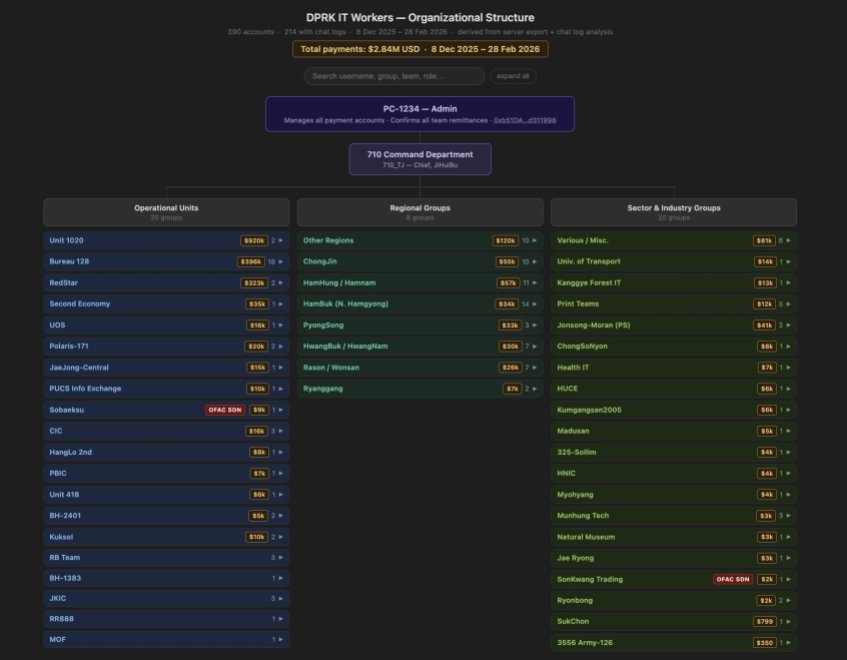

Le roster des comptes montrait des rôles, des noms coréens, des localisations et des codes de groupe internes qui correspondent aux structures connues des travailleurs informatiques nord-coréens. ZachXBT a souligné que trois des entreprises référencées dans les données, Sobaeksu, Saenal et Songkwang, sont déjà soumises à des sanctions de l'OFAC.

L'enquêteur crypto a partagé une vidéo montrant des messages directs d'un compte WebMsg, "Rascal", avec PC-1234 (le compte administrateur du serveur) qui détaillent des transferts de paiement et l'utilisation de fausses identités de décembre 2025 à avril 2026. Chaque paiement dans ces discussions est acheminé et finalisé via PC-1234. Les logs mentionnent également des adresses à Hong Kong pour la facturation et la livraison de marchandises, bien qu'il reste à confirmer si ces détails sont authentiques.

4/ Voici l'un des utilisateurs WebMsg 'Rascal' et ses MP avec PC-1234 détaillant les transferts de paiement et l'utilisation d'identités frauduleuses de décembre 2025 à avril 2026.

Tous les paiements sont traités et confirmés via le compte administrateur du serveur : PC-1234.

Des adresses à Hong... pic.twitter.com/akyjmTbL5J

— ZachXBT (@zachxbt) 8 avril 2026

Les découvertes deviennent encore plus intéressantes à mesure que le fil avance. Depuis fin novembre 2025, plus de 3,5 millions de dollars ont afflué dans les portefeuilles de paiement. Le même schéma de virement apparaît encore et encore : les utilisateurs envoient soit directement de la crypto depuis un exchange ou un service, soit la convertissent en fiat via des comptes bancaires chinois en utilisant des plateformes comme Payoneer.

Après cela, PC-1234 accuse réception des fonds entrants et remet des identifiants de connexion, qui peuvent être pour différents exchanges crypto ou applications de paiement fintech, selon l'utilisateur spécifique.

5/ Depuis fin novembre 2025, 3,5 M$+ ont été reçus sur les adresses de portefeuille de paiement.

Le schéma de virement était cohérent pour tous les utilisateurs :

Les utilisateurs transfèrent de la crypto provenant d'un exchange ou d'un service, ou convertissent en fiat via des comptes bancaires chinois via des plateformes comme Payoneer.... pic.twitter.com/IhbqW3eKKI

— ZachXBT (@zachxbt) 8 avril 2026

Une Reconstruction de la Hiérarchie du Réseau

Le détective en crypto a reconstruit toute la hiérarchie organisationnelle du réseau en utilisant l'ensemble des données et a créé une version interactive de cet organigramme.

Travailleurs Informatiques de la RPDC - Structure Organisationnelle. Source : ZachXBT sur X.

Lorsque l'enquêteur a suivi les portefeuilles de paiement internes on-chain, il a trouvé des liens avec plusieurs grappes de travailleurs informatiques de la RPDC déjà attribuées. Le portefeuille basé sur Tron a été gelé par Tether en décembre 2025.

D'autres découvertes intéressantes montrent que l'appareil compromis, qui appartenait à quelqu'un appelé "Jerry", utilisait encore Astrill VPN, ainsi que de multiples identités fabriquées utilisées pour postuler à des emplois. Dans un espace de travail Slack interne, un utilisateur nommé "Nami" a partagé un article de blog sur un candidat à un emploi deepfake lié à des travailleurs informatiques de la RPDC. Un collègue a demandé si l'histoire parlait d'eux, tandis qu'un autre a rappelé au groupe qu'il n'était pas autorisé de poster des liens externes.

8/ L'appareil compromis de Jerry montre l'utilisation d'Astrill VPN et de diverses fausses identités postulant à des emplois.

Un Slack interne montrait 'Nami' partageant un article de blog sur un candidat à un emploi deepfake, un travailleur informatique de la RPDC. Un deuxième utilisateur a demandé si c'était eux, tandis qu'un troisième a noté qu'ils n'étaient pas autorisés à... pic.twitter.com/7ZdGbX91WT

— ZachXBT (@zachxbt) 8 avril 2026

Jerry a échangé des messages avec un autre travailleur informatique nord-coréen à propos de plans pour voler un projet, utilisant un proxy nigérian pour cibler Arcano, un jeu GalaChain. On ignore si cette attaque a jamais été menée.

9/ Jerry a activement discuté de voler un projet avec un autre travailleur informatique de la RPDC via un proxy nigérian ciblant Arcano, un jeu GalaChain.

Cependant, il reste incertain si l'attaque s'est matérialisée par la suite. pic.twitter.com/p9QQLHbB91

— ZachXBT (@zachxbt) 8 avril 2026

L'administrateur a également distribué 43 supports de formation Hex-Rays/IDA Pro au groupe entre novembre 2025 et février 2026. Ces sessions portaient sur le désassemblage, la décompilation, le débogage local et distant, et une gamme de techniques de cybersécurité. Un lien partagé le 20 novembre était explicitement intitulé : "using-ida-debugger-to-unpack-an-hostile-pe-executable".

Réflexions Finales

Image de clôture du fil par ZachXBT. Source : ZachXBT sur X.

ZachXBT a conclu que cette grappe de travailleurs informatiques de la RPDC semble relativement peu sophistiquée par rapport à des entités comme AppleJeus et TraderTraitor, qui mènent des opérations beaucoup plus serrées et représentent une menace systémique bien plus grande pour l'industrie crypto. Son estimation antérieure selon laquelle les travailleurs informatiques nord-coréens collectent plusieurs millions de dollars par mois est renforcée par cet ensemble de données.

Aujourd'hui, l'enquêteur a posté une mise à jour expliquant que le portail de paiement interne de la RPDC a été mis hors ligne suite à la publication de ses découvertes. Toutes les données avaient été entièrement capturées et archivées au préalable.

Mise à jour : Le site de paiement interne de la RPDC a depuis été fermé après mon post.

Cependant, toutes les données avaient été archivées à l'avance. pic.twitter.com/9cRdopal5g

— ZachXBT (@zachxbt) 9 avril 2026

La crypto est désormais profondément intégrée dans les économies parallèles géopolitiques. La transparence on-chain est une arme à double tranchant pour les utilisateurs et les adversaires.

Il ne serait pas surprenant que les marchés commencent à intégrer des coûts de conformité plus élevés pour les CEX et les bureaux OTC, ou qu'il y ait plus de friction pour les flux de stablecoins dans les régions sanctionnées. La saga nord-coréenne augmente sûrement les probabilités d'une application plus agressive des règles contre les flux transfrontaliers, les outils de confidentialité et les plateformes à haut risque.

Hier, le Bitcoin a rebondi et a repris les 72k $. Au moment de la rédaction, le BTC s'échange autour de 71k $ sur le graphique quotidien. Source : BTCUSDT sur Tradingview.

Image de couverture de Perplexity. Graphique BTCUSDT de Tradingview.