Un nouveau document de recherche d’a16z crypto soutient que les récits apocalyptiques sur les ordinateurs quantiques tuant instantanément Bitcoin sont très éloignés de la réalité, et que le risque réel pour les blockchains réside dans des migrations longues et désordonnées plutôt que dans un effondrement soudain du « Q-Day ». L’article a déjà déclenché une vive réfutation sur X de la part d’investisseurs qui estiment que la menace est plus proche et plus difficile que ne le suggère a16z.

Bitcoin n’est pas condamné par l’informatique quantique : a16z

Dans l’article « Quantum computing and blockchains: Matching urgency to actual threats », le partenaire de recherche d’a16z et professeur d’informatique à Georgetown, Justin Thaler, donne le ton dès le début, écrivant que « Les calendriers pour un ordinateur quantique cryptographiquement pertinent sont fréquemment exagérés — conduisant à des appels pour des transitions urgentes et complètes vers la cryptographie post-quantique ». Il soutient que ce battage médiatique fausse les analyses coûts-avantages et détourne les équipes de risques plus immédiats tels que les bogues de mise en œuvre.

Thaler définit un « ordinateur quantique cryptographiquement pertinent » (CRQC) comme une machine entièrement corrigée des erreurs capable d’exécuter l’algorithme de Shor à une échelle où elle peut casser le RSA-2048 ou des schémas à courbes elliptiques comme secp256k1 en environ un mois d’exécution. Dans son évaluation, un CRQC dans les années 2020 est « très improbable », et les étapes publiques ne justifient pas les affirmations qu’un tel système est probable avant 2030.

Il souligne que sur les plates-formes à ions piégés, supraconductrices et à atomes neutres, aucun dispositif n’est proche des centaines de milliers à millions de qubits physiques, avec les taux d’erreur requis et la profondeur de circuit, qui seraient nécessaires pour la cryptanalyse.

Au lieu de cela, l’article d’a16z trace une ligne nette entre le chiffrement et les signatures. Thaler soutient que les attaques de type « harvest-now-decrypt-later » (HNDL) rendent déjà le chiffrement post-quantique urgent pour les données qui doivent rester confidentielles pendant des décennies, c’est pourquoi les grands fournisseurs déploient un établissement de clés hybride post-quantique dans TLS et la messagerie.

Mais il insiste sur le fait que les signatures, y compris celles qui sécurisent Bitcoin et Ethereum, relèvent d’un calcul différent : elles ne protègent pas des données cachées qui peuvent être déchiffrées rétroactivement, et une fois qu’un CRQC existe, l’attaquant ne peut que forger des signatures à partir de ce moment.

Sur cette base, le document affirme que « la plupart des chaînes non privées » ne sont pas exposées au risque quantique de style HNDL au niveau du protocole, car leurs registres sont déjà publics ; l’attaque pertinente est de forger des signatures pour voler des fonds, et non de déchiffrer les données on-chain.

Problèmes spécifiques à Bitcoin

Thaler signale tout de même que Bitcoin présente des « problèmes spécifiques » en raison d’une gouvernance lente, d’un débit limité et de grands pools de pièces exposées, potentiellement abandonnées, dont les clés publiques sont déjà on-chain, mais il encadre la fenêtre de temps pour une attaque sérieuse en termes d’au moins une décennie, et non de quelques années.

« Bitcoin change lentement. Toute question controversée pourrait déclencher un hard fork dommageable si la communauté ne parvient pas à s’entendre sur la solution appropriée », écrit Thaler, ajoutant « une autre préoccupation est que le passage de Bitcoin aux signatures post-quantiques ne peut pas être une migration passive : les propriétaires doivent migrer activement leurs pièces. »

De plus, Thaler souligne un « dernier problème spécifique à Bitcoin » qui est son faible débit de transactions. « Même une fois les plans de migration finalisés, migrer tous les fonds vulnérables au quantique vers des adresses sécurisées post-quantique prendrait des mois au taux de transaction actuel de Bitcoin », déclare Thaler.

Il est tout aussi sceptique quant à l’adoption précipitée de schémas de signature post-quantique au niveau de la base. Les signatures basées sur le hachage sont conservatrices mais extrêmement volumineuses, souvent de plusieurs kilo-octets, tandis que les schémas basés sur les réseaux tels que ML-DSA et Falcon de la NIST sont compacts mais complexes et ont déjà produit de multiples vulnérabilités par canaux auxiliaires et par injection de fautes dans des implémentations réelles. Thaler avertit que les blockchains risquent d’affaiblir leur sécurité si elles sautent trop tôt dans des primitives post-quantiques immatures sous la pression médiatique.

Division de l’industrie sur le risque

La contestation la plus forte est venue du cofondateur de Castle Island Ventures, Nic Carter, et du PDG de Project 11, Alex Pruden. Carter a résumé son point de vue sur X en disant que le travail d’a16z « sous-estime considérablement la nature de la menace et surestime le temps dont nous disposons pour nous préparer », pointant ses followers vers un long fil de discussion de Pruden.

Pruden commence par souligner son respect pour Thaler et l’équipe d’a16z, mais ajoute : « Je ne suis pas d’accord avec l’argument selon lequel l’informatique quantique n’est pas un problème urgent pour les blockchains. La menace est plus proche, les progrès plus rapides, et la solution plus difficile que ce qu’il décrit et que ce que la plupart des gens réalisent. »

Il soutient que des résultats techniques récents, et non du marketing, devraient ancrer la discussion. Citant des systèmes à atomes neutres qui prennent désormais en charge plus de 6 000 qubits physiques, Pruden fait remarquer que « nous avons maintenant un système non recuit avec plus de 6000 qubits physiques dans l’architecture à atomes neutres », contredisant directement toute implication que seules les architectures de recuit non évolutives ont atteint cette échelle. Il note que des travaux tels que le réseau de pincettes de 6 100 qubits de Caltech montrent que les grandes plates-formes à atomes neutres cohérentes à température ambiante sont déjà une réalité.

Sur la correction d’erreurs, Pruden écrit que « la correction d’erreurs par code de surface a été démontrée expérimentalement l’année dernière, la faisant passer d’un problème de recherche à un problème d’ingénierie », et pointe des avancées rapides dans les codes couleur et les codes LDPC.

Il met en lumière les estimations mises à jour de Google « Tracking the Cost of Quantum Factoring », qui montrent qu’un ordinateur quantique avec environ un million de qubits physiques bruyants fonctionnant pendant environ une semaine pourrait, en principe, casser le RSA-2048 — une réduction de vingt fois par rapport à l’estimation de 2019 de Google elle-même de vingt millions de qubits.

« Les estimations de ressources pour un CRQC exécutant l’algorithme de Shor ont chuté de deux ordres de grandeur en six mois », note-t-il, concluant : « Dire que cette trajectoire de progrès pourrait potentiellement livrer un ordinateur quantique avant 2030 n’est pas une exagération. »

Là où Thaler souligne HNDL comme un problème de chiffrement, Pruden reformule les blockchains comme des cibles quantiques uniquement attractives. Il souligne que « les clés publiques utilisées dans les signatures numériques sont tout aussi faciles à récolter que les messages chiffrés », mais dans les blockchains, ces clés sont directement liées à une valeur visible. Il fait remarquer que « ces clés publiques sont distribuées et directement associées à une valeur (150 milliards de dollars rien que pour le BTC de Satoshi) », et qu’une fois qu’un adversaire quantique peut forger des signatures, « Si vous pouvez forger une signature, vous pouvez voler l’actif indépendamment du moment où cet UTXO/compte original a été créé. »

Pour Pruden, cette réalité économique signifie que « les incitations économiques indiquent simplement et clairement que les blockchains seront le premier cas d’utilisation quantique cryptographiquement pertinent », même si d’autres secteurs sont également confrontés à des risques HNDL. Il ajoute que « les blockchains seront beaucoup plus lentes à migrer que les systèmes centralisés. Une banque peut mettre à jour sa pile. Les blockchains doivent atteindre un consensus mondial, absorber les compromis de performance des signatures PQ et coordonner des millions d’utilisateurs pour migrer leurs clés. »

Invoquant la transition pluriannuelle d’Ethereum de la preuve de travail à la preuve d’enjeu, il écrit : « La chose la plus proche a été la transition d’ETH 1.0 à 2.0 qui a pris des années, et aussi complexe que cela ait été, une migration PQ est beaucoup plus difficile. Quiconque pense qu’il s’agit de remplacer quelques lignes de code de signature n’a tout simplement jamais livré, déployé ou maintenu une blockchain de production. »

Pruden est d’accord avec Thaler sur le fait que la panique est dangereuse, mais renverse la conclusion : « Je suis d’accord que se précipiter est dangereux. Mais c’est exactement pourquoi le travail doit commencer maintenant. Le mode d’échec le plus probable est que l’industrie attende trop longtemps, et qu’une étape majeure de QC déclenche une panique. » Il conclut en disant qu’il n’est pas d’accord pour dire que « l’informatique quantique progresse lentement », que « les blockchains sont moins vulnérables que les systèmes exposés au risque HNDL », ou que « l’industrie a des années de marge avant que des actions ne soient nécessaires », arguant que « Ces trois hypothèses sont en contradiction avec la réalité. »

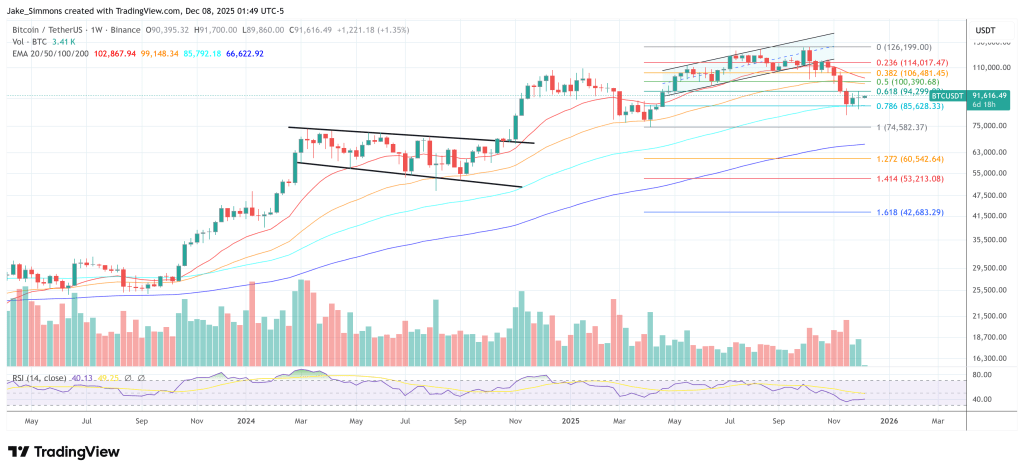

Au moment de la rédaction, Bitcoin se situait à 91 616 $.