Auteur original:The Smart Ape

Compilation originale: Deep Tide TechFlow

Il y a quelques jours, je suis parti avec ma famille dans un très bel hôtel pour les vacances de fin d'année. Un jour après avoir quitté l'hôtel, mon portefeuille a été complètement vidé. Je n'arrivais pas à comprendre, car je n'avais cliqué sur aucun lien de phishing ni signé aucune transaction malveillante.

Après plusieurs heures d'enquête et l'aide d'experts, j'ai finalement compris la vérité. Tout cela était dû au réseau Wi-Fi de l'hôtel, un bref appel téléphonique et une série d'erreurs stupides.

Comme la plupart des amateurs de cryptomonnaies, j'avais emporté mon ordinateur portable, pensant pouvoir travailler un peu tout en accompagnant ma famille en vacances. Ma femme avait insisté pour que je ne travaille pas pendant ces trois jours, j'aurais vraiment dû l'écouter.

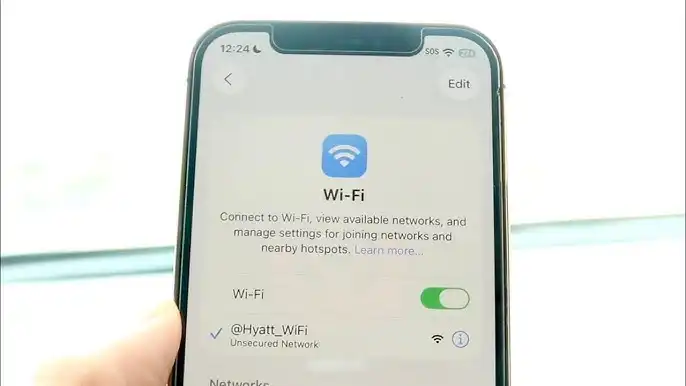

Comme les autres clients, je me suis connecté au réseau Wi-Fi de l'hôtel. Ce réseau ne nécessitait pas de mot de passe, il suffisait de se connecter via une page de portail captif (captive portal).

J'ai travaillé comme d'habitude à l'hôtel, sans faire d'opérations risquées : je n'ai pas créé de nouveau portefeuille, je n'ai pas cliqué sur des liens étranges, je n'ai pas visité d'applications décentralisées (dApps) suspectes. J'ai simplement consulté X (Twitter), mes soldes, Discord et Telegram, etc.

À un moment donné, j'ai reçu un appel d'un ami de la crypto, nous avons parlé du marché, du Bitcoin et des sujets liés aux cryptomonnaies. Mais ce que j'ignorais, c'est que quelqu'un à proximité écoutait notre conversation et a réalisé que je travaillais dans la crypto. Ce fut ma première erreur. Grâce à notre discussion, il a appris que j'utilisais le portefeuille Phantom et que j'étais un utilisateur avec un portefeuille assez important.

Cela a fait de moi sa cible.

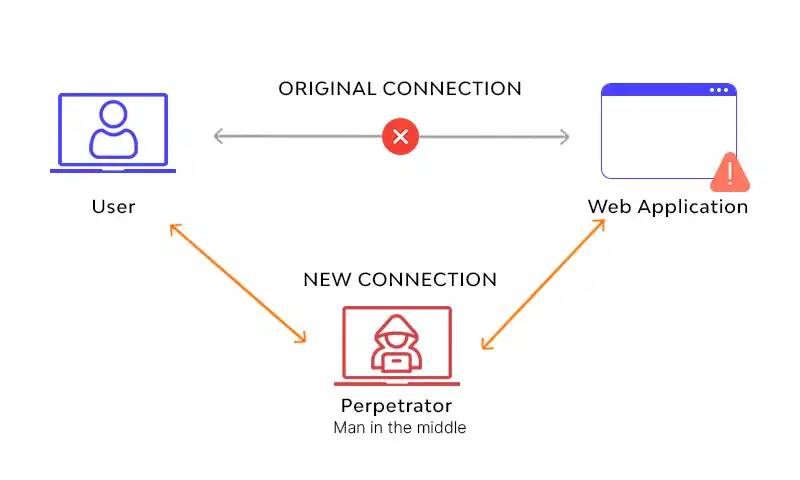

Dans les réseaux Wi-Fi publics, tous les appareils partagent le même réseau, et la visibilité entre les appareils est en réalité plus grande que vous ne le pensez. Il y a peu de véritables protections entre les utilisateurs, ce qui ouvre la porte aux « attaques de l'homme du milieu » (Man-in-the-Middle Attack). L'attaquant agit comme un intermédiaire, s'insérant silencieusement entre vous et Internet, comme si quelqu'un lisait et modifiait votre courrier avant qu'il ne vous soit livré.

Alors que je naviguais sur le Wi-Fi de l'hôtel, un site web semblait se charger normalement, mais en réalité, du code malveillant supplémentaire avait été injecté en arrière-plan de la page. Je n'avais rien remarqué d'anormal sur le moment. Si j'avais installé certains outils de sécurité, j'aurais pu détecter ces problèmes, mais malheureusement, je ne l'avais pas fait.

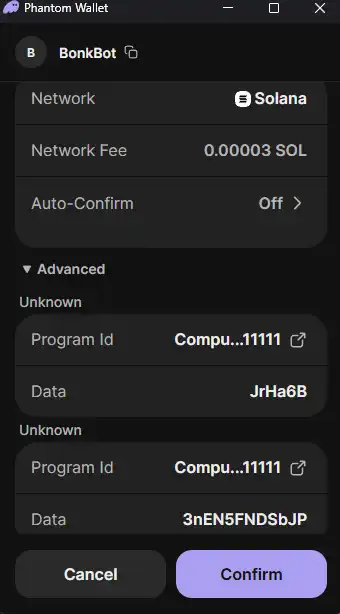

Normalement, un site web peut demander à votre portefeuille de signer certaines opérations. Le portefeuille Phantom affiche une fenêtre contextuelle, et vous pouvez choisir d'approuver ou de refuser. Généralement, vous signez en toute confiance parce que vous faites confiance au site et au navigateur. Cependant, ce jour-là, je n'aurais pas dû le faire.

Juste au moment où j'effectuais une opération d'échange de jetons sur la plateforme @JupiterExchange, le code malveillant a déclenché une demande de portefeuille qui a remplacé mon opération d'échange normale. J'aurais pu découvrir que c'était une demande malveillante en vérifiant attentivement les détails de la transaction, mais comme j'étais déjà en train d'effectuer un échange sur Jupiter, je n'ai eu aucun soupçon.

Ce jour-là, je n'ai signé aucune transaction transférant des fonds, mais j'ai signé une autorisation. C'est ce qui a conduit au vol des actifs quelques jours plus tard.

Le code malveillant ne m'a pas directement demandé d'envoyer des SOL (Solana), car cela aurait été trop évident. Au lieu de cela, il a demandé à « autoriser l'accès », « approuver le compte » ou « confirmer la session ». En termes simples, j'ai essentiellement donné à une autre adresse la permission d'agir en mon nom.

J'ai approuvé parce que je pensais à tort que cela était lié à mon opération sur Jupiter. Le message affiché par Phantom à ce moment-là semblait technique, ne montrait aucun montant et n'indiquait pas de transfert immédiat.

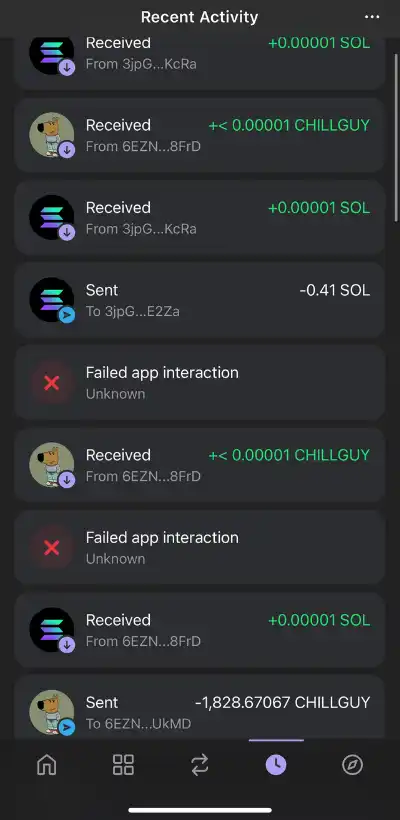

Et c'est tout ce dont l'attaquant avait besoin. Il a patiemment attendu que je quitte l'hôtel pour passer à l'action. Il a transféré mes SOL, retiré mes jetons et déplacé mes NFT vers une autre adresse.

Je n'aurais jamais pensé que cela pouvait m'arriver. Heureusement, ce n'était pas mon portefeuille principal, mais un portefeuille chaud utilisé pour des opérations spécifiques, pas pour détenir des actifs à long terme. Mais même ainsi, j'ai fait beaucoup d'erreurs et je considère que j'en porte la responsabilité principale.

Tout d'abord, je n'aurais jamais dû me connecter au Wi-Fi public de l'hôtel. J'aurais dû utiliser le partage de connexion (hotspot) de mon téléphone pour accéder à Internet.

Ma deuxième erreur a été de parler de cryptomonnaies dans les espaces publics de l'hôtel, où beaucoup de gens ont pu entendre notre conversation. Mon père m'avait averti de ne jamais laisser les autres savoir que vous êtes impliqué dans les cryptomonnaies. J'ai eu de la chance cette fois, certaines personnes ont été kidnappées ou pire à cause de leurs actifs crypto.

Une autre erreur a été d'approuver la demande du portefeuille sans y prêter une attention totale. Parce que j'étais convaincu que la demande venait de Jupiter, je ne l'ai pas analysée attentivement. En réalité, chaque demande de portefeuille doit être examinée sérieusement, même sur une application de confiance. La demande peut être interceptée et ne pas venir réellement de l'application que vous pensez.

Finalement, j'ai perdu environ 5000 dollars provenant d'un portefeuille secondaire. Bien que ce ne soit pas la pire des situations, cela reste très frustrant.